Киберпреступность: история развития, проблемы практики расследования

Анна Борисовна Николаева, Марина Владимировна Тумбинская

Парадокс развития человечества заключается в том, что на протяжении всего своего развития человек использовал, накапливал, передавал информацию. Непрерывный процесс информатизации общества охватывает все сферы деятельности человека и государства: от решения проблем национальной безопасности, здравоохранения и управления транспортом до образования, финансов, и даже просто межличностного общения. По мере развития технологий электронных платежей, «безбумажного» документооборота, серьезный сбой локальных сетей может парализовать работу целых корпораций и банков, что может привести к значительному материальному ущербу и колоссальным убыткам.

История киберпреступлений - это новейшая история, которая касается всех нас. В настоящее время проблема киберпреступности переросла в масштабы мирового сообщества.

Согласно рекомендациям экспертов ООН термин «киберпреступность» охватывает любое преступление, которое может совершаться с помощью компьютерной системы или сети, в рамках компьютерной системы или сети или против компьютерной системы или сети [2]. Таким образом, к киберпреступлениям может быть отнесено любое преступление, совершенное в электронной среде.

Преступление, совершенное в киберпространстве - это противоправное вмешательство в работу компьютеров, компьютерных программ, компьютерных сетей, несанкционированная модификация компьютерных данных, а также иные противоправные общественно опасные действия, совершенные с помощью или посредством компьютеров, компьютерных сетей и программ.[1]

Сегодня киберпреступность - масштабная проблема, а вредоносные программы пишутся с целью незаконного получения денег. Развитие интернета стало одним из ключевых факторов, определивших эти перемены. Компании и отдельные пользователи уже не мыслят без него свою жизнь, и все больше финансовых операций проводится через интернет. Киберпреступники осознали, какие огромные возможности для «зарабатывания» денег с помощью вредоносного кода появились в последнее время, и многие из нынешних вредоносных программ написаны по заказу или с целью последующей продажи другим преступникам.

Конвенция Совета Европы говорит о четырех типах компьютерных преступлений, определяя их как преступления против конфиденциальности, целостности и доступности компьютерных данных и систем[2]:

- незаконный доступ - ст. 2 (противоправный умышленный доступ к компьютерной системе либо ее части);

- незаконный перехват - ст. 3 (противоправный умышленный перехват не предназначенных для общественности передач компьютерных данных на компьютерную систему, с нее либо в ее пределах);

- вмешательство в данные - ст. 4 (противоправное повреждение, удаление, нарушение, изменение либо пресечение компьютерных данных);

- вмешательство в систему - ст. 5 (серьезное противоправное препятствование функционированию компьютерной системы путем ввода, передачи, повреждения, удаления, нарушения, изменения либо пресечения компьютерных данных).

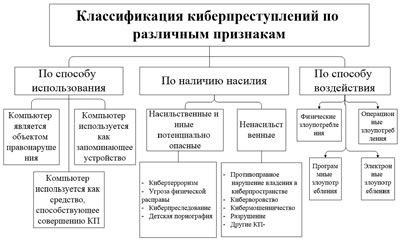

На рис. 1 приведена классификация киберпреступлений.

Появление киберпреступности можно отсчитывать с момента появления компьютера, так называемой эпохи ЭВМ. Историю киберпреступлений можно разделить на два периода: первый - с момента создания первой ЭВМ до 1990 года и с 1990 года по настоящий момент времени. Почему именно 1990 год ? Дело в том. что начиная с 1990 года интернет начал распространяться по миру с огромной скоростью.

Первое упоминание об использовании компьютера с целью совершения преступления было обнародовано в 1960-х годах, когда компьютеры представляли собой большие универсальные компьютеры, так называемые ЭВМ. После Второй мировой войны в 1946 году несколько компаний начали работать над коммерческими ЭВМ. и к 1951 году UNIVAC выпускает первый коммерческий компьютер, созданный в Соединённых Штатах, и третий коммерческий компьютер в мире (после германского Z4 и британского Ferranti Mark 1). который не предназначался для использования в научных исследованиях по разработке оружия. Первый экземпляр UNIVAC был официально продан Бюро переписи населения США. Всего за период с 1951 по 1958 год было создано 46 экземпляров UNIVAC. Они были установлены в правительственных учреждениях, частных корпорациях и в трех университетах США.

Электронные вакуумные лампы выделяли большое количество тепла, поглощали много электрической энергии, были громоздкими, дорогими и ненадежными. Компьютеры первого поколения, построенные на вакуумных лампах, обладали низким быстродействием и невысокой надежностью. В 1947 голу сотрудники американской компании «Белл» Уильям Шокли. Джон Бардин и Уолтер Бреттейн изобрели транзистор. Транзисторы выполняли тс же функции, что и электронные лампы, но использовали электрические свойства полупроводников. По сравнению с вакуумными трубками транзисторы занимали в 200 раз меньше места и потребляли в 100 раз меньше электроэнергии. В то же время появляются новые устройства для организации памяти компьютеров - ферритовые сердечники. С изобретением транзистора и использованием новых технологий хранения данных в памяти появилась возможность значительно уменьшить размеры компьютеров, сделать их более быстрыми и надежными, а также значительно увеличить емкость памяти компьютеров.

В 1954 году' компания Texas Instruments объявила о начале серийного производства транзисторов, а в 1956 году ученые Массачусетского технологического института создали первый, полностью построенный на транзисторах компьютер ТХ-О.

В 60-е годы прошлого столетия появилось третье поколение ЭВМ. в которых впервые стали использоваться интегральные схемы (микросхемы). В это же время появляется полупроводниковая память, которая и по сей день используется в персональных компьютерах в качестве оперативной. В эти годы производство компьютеров приобретает промышленный размах. Пробившаяся в лидеры фирма IBM первой реализовала семейство ЭВМ - серию полностью совместимых друг с другом компьютеров от самых маленьких, размером с небольшой шкаф (меньше тогда еще не делали), до самых мощных и дорогих моделей. Еще в начале 60-х появляются первые миникомпьютеры - небольшие маломощные компьютеры, доступные по цене небольшим фирмам или лабораториям. Миникомпьютеры представляли собой первый шаг на пути к персональным компьютерам, пробные образцы которых были выпущены только в середине 70-х голов. Вместе со стремительным развитием компьютерной сферы начинает свое развитие киберпреступность.

Но компьютерная преступность 1960-х и 1970-х годов отличалась от киберпреступности сегодня. Во- первых. в то время еще не появился Интернет, во-вторых. ЭВМ не были объединены в сеть. В 1960 голу' типичная ЭВМ стоила несколько миллионов долларов, занимала площадь одной комнаты и требовала специальной системы кондиционирования воздуха, чтобы компьютер не сгорел. В то время только определенный круг исследователей и ученых могли использовать ЭВМ в своей работе. Ограниченное использование ЭВМ и отсутствие соединения с другими компьютерами резко сокращало шансы совершения компьютерных преступлений, и если таковые совершались, то только людьми, которые обслуживали ЭВМ. Все преступления того времени сводились к преступлениям, связанным с финансовыми вложениями в ЭВМ. Это продолжалось до появления и всемирного распространения сети Интернет, что открыло новые возможности для преступников.

Историю киберпреступлений можно рассматривать в рамках истории развития хакерства. Хакер - это высококвалифицированный ИТ-специалист, человек, который понимает тонкости работы ЭВМ. Различают два вида IT-xaкepoв:«White hat» и «Black hat». «Black hat» называют киберпреступников, тогда как «White hat» - прочих специалистов по информационной безопасности (в частности специалистов, работающих в крупных IT- компаниях) или исследователей ГГ-систем, не нарушающих закон. В таблице выделены основные периоды истории существования хакерства, приведены их краткие характеристики.

|

Период |

Характеристика |

|

1960-е гг.: Зарождение хакерства |

Первые компьютерные хакеры появились в Массачусетском технологическом институте (MIT). Некоторые члены группы обращают свой пытливый ум на новый университетский компьютер и начинают манипулировать с программами. |

|

1970-е гг.: Телефонные фрикеры и Cap'nCrunch |

Фрикеры взламывают местные и международные телефонные сети, чтобы звонить бесплатно. «Отец» фрикеров - участник войны во Вьетнаме Джон Дрэйпер (известный как Cap'nCrunch) - обнаружил, что игрушечный свисток-сувенир, который он нашел в коробке овсяных хлопьев Cap'nCrunch, издает звук с частотой 2600 герц, совпадающей с частотой электрического сигнала доступа в телефонную сеть дальней связи AT&T. Он построил первую «голубую коробку» BlueBox со свистком внутри, который свистел в микрофон телефона, позволяя делать бесплатные звонки. |

|

1980 г.: Хакерские доски сообщений и сообщества хакеров |

Телефонные фрикеры начинают заниматься компьютерным хакерством, возникают первые системы электронных досок объявлений (BBS), предшественников групп новостей Usenet и электронной почты. BBS с такими названиями, как «SherwoodForest» и «Catch-22», становятся местами встреч хакеров и фрикеров, обмена опытом по краже паролей и номеров кредитных карт. Начинают формироваться хакерские группы. Первыми были «LegionofDoom» в США и «ChaosComputerClub» в Германии |

|

1983 г.: Детские игры |

Первый фильм про хакеров «Военные игры» («WarGames») представил широкой общественности это явление. Главный персонаж - хакер - проникает в некий компьютер производителя видеоигр, который оказывается боевым симулятором ядер- ного конфликта, принадлежащего военным. В результате возникает реальная угроза ядерной войны, и военные переходят в режим «DefCon 1» (DefenseCondition 1 - высшая степень состояния боеготовности). Начинает формироваться образ хакера- кибергероя (и антигероя). В том же году были арестованы 6 подростков, называвших себя «бандой 414». В течение 9 дней они взломали 60 компьютеров, среди которых машины Лос- Аламосской лаборатории ядерных исследований. |

|

1984г.: Хакерские журналы |

Регулярно начал публиковаться хакерский журнал «2600». Редактор Эммануил Голдштейн (настоящее имя Эрик Корли) взял псевдоним от главного героя произведения Джоржа Оруэла «1984». Название журналу, как легко заметить, дала свистулька первого фрикера Cap'nCrunch. 2600, а также вышедший годом раньше онлайновый журнал «Phrack» публиковали обзоры и советы для хакеров и фрикеров. |

|

1986г.: За использование компьютера - в тюрьму |

Обеспокоенный нарастанием количества взломов корпоративных и государственных компьютеров. Конгресс США принял «Со mputerF raudand Abuse Act», который признал взлом компьютеров преступлением. Однако на несовершеннолетних он не распространялся. |

|

1988г.: Червь Морриса |

Первый значительный ущерб от вредоносной программы. Саморазмножающаяся программа студента Корнельского университета Роберта Морриса вывела из строя около 6000 университетских и правительственных компьютеров по всей Америке, причинив огромный ущерб. |

Второй этап развития компьютерных преступлений начинается с середины 90-х годов прошлого столетия, это был период, когда Интернет распространялся со стремительной скоростью. Это было время, когда персональные компьютеры и Интернет становятся более доступными для всеобщего использования. В декабре 1995 года, по некоторым оценкам, было зарегистрировано 16 миллионов пользователей Интернета во всем мире, а уже к маю 2002 года эта цифра возросла до 580 миллионов, что составляло почти 10 процентов от общего населения планеты (NUA, 2003). Нужно отметить, что распространение Интернета по миру было неравномерно, например, более 95 процентов из общего числа Интернет-соединений располагались в США, Канаде, Европе,

Австралии и Японии. Именно в это время в историю преступлений был введен новый вид преступлений, который носил название «Взлом».

На начальном этапе развития киберпреступлений очень часто используется термин «Взлом», хотя позже взлом будет определен как одно из преступлений, входящее в понятие киберпреступления. Именно взлом характеризует противозаконные действия хакеров. История развития хакерства в период с 1990 г. до наших дней приведена в таблице.

|

Период |

Характеристика |

|

1990 г.: Операция Sundevil |

В 14 городах США прошла массовая облава на хакеров, обвиняемых в воровстве номеров кредитных карт и взломе телефонных сетей. Арестованные активно дают друг на друга показания в обмен на судебный иммунитет. По хакерским сообществам нанесен сильный удар. |

|

1993 г.: Зачем покупать машину, когда можно взломать? |

Во время викторины-розыгыша автомобилей в прямом эфире на одной из радиостанций хакер в бегах Кевин Паулсен и двое его друзей так заблокировали телефонную сеть, что на радио проходили звонки только от них. Так они выиграли два автомобиля «Порше», турпоездки и 20 000 долларов. Состоялся первый DefCon в Лас-Вегасе - самый крупный ежегодный съезд хакеров. Изначально DefCon планировался как разовая встреча, посвященная прощанию с BBS. Впоследствии мероприятие стало ежегодным. |

|

1994 г.: Хакерские утилиты перемещаются в веб |

Появление браузера Netscape Navigator делает веб более удобным для просмотра и хранения информации, чем BBS. Хакеры со своими программами, утилитами, советами и технологиями переезжают с досок объявлений на веб-сайты. Все это богатство становится общедоступным. |

|

1995 г.: Пойманы Кевин Митник и Владимир Левин |

Главный серийный киберпреступник - неуловимый Кевин Митник - наконец пойман ФБР. Судебные разбирательства длятся 4 года. Российский хакер - 30-летний Владимир Левин - крадет из американского Citibank 10 миллионов долларов. Его ловят и передают США. Приговор - 3 года тюремного заключения. Из похищенного возвращено все, кроме 400 000 долларов. |

|

1997г.: Взломы AOL |

Свободно распространяемая хакерская программа с издевательским названием «AOHell» («America-On-Hell») стала кошмаром для AmericaOnline - крупнейшего интернет-провайдера. С ее помощью даже самый непродвинутый пользователь мог подкладывать многомегабайтные почтовые бомбы в e-mail-сервисы AOL и обрушивать потоки спама в чатах. |

|

1998 г.: Культ хакерства и израильская группа |

Хакерская команда «Культ мертвой коровы» (CultoftheDeadCow) создает программу «BackOrifice» («Черный ход») для взлома Windows 95/98. Эта мощное средство захвата контроля над удаленной машиной через засланную троянскую утилиту. Программа представлена на съезде DefCon. |

|

2000 г.: В обслуживании отказано |

На пике популярности распределенные атаки типа «Отказ от обслуживания» (denial-of-service или DDoS-атаки). Под их натиском падают крупнейшие сайты eBay, Yahoo!, CNN.com, Amazon и другие. Некие хакеры крадут из корпоративной сети Microsoft и публикуют исходные коды последних версий Windows и Office. |

|

2001 г.: DNS-атаки |

Жертвой масштабного взлома DNS-серверов становятся сайты Microsoft. Корпорация проявляет чудеса нерасторопности. Многие ее сайты остаются недоступны для миллионов пользователей от нескольких часов до двух суток. |

|

2009 г.: Hacker-pro |

Хакеры, обучавшиеся Hacker-pro, захватыают компьютеры всего мира, никто лучше них не делает фейки. Hacker-pro создали свой словарь брута, подбирающий пароль за несколько секунд, взлом всего за пару минут, теперь это возможно блогодаря Hacker-pro. |

Киберпреступность представляет собой не только техническую и правовую, но и социальную проблему, эффективное решение которой требует, прежде всего, системного подхода к разработке основ обеспечения безопасности жизненно важных интересов гражданина, общества и государства в киберпространстве.

По механизму и способам совершения преступления в сфере компьютерных технологий специфичны, имеют высокий уровень латентности. Наибольшую общественную опасность представляют преступления, связанные с неправомерным доступом к компьютерной информации. Рассматриваемое правонарушение имеет очень высокую латентность, которая, по различным данным, составляет 85-90% . Более того, факты обнаружения незаконного доступа к информационным ресурсам на 90% носят случайный характер [5]. Эти данные свидетельствуют о том, что работники правоохранительных органов зачастую просто не понимают, как расследовать данные преступления и как доказывать их в суде. Отсюда невозможность качественно проводить расследование, традиционные методы организации и планирования расследования не срабатывают в данных условиях, необходимо повышать эффективность правоохранительной деятельности, повышать уровень требовательности к уровню профессионализма сотрудников правоохранительных органов, их морально деловых качеств. Нельзя допускать их формального отношения к отчетности о результатах борьбы с компьютерной преступностью.

Еще одной проблемой, с которой зачастую сталкиваются следователи при расследовании преступлений в сфере компьютерных технологий, является установление факта совершения преступления. Это связано с тем, что зачастую компьютерные преступления совершаются в так называемом «киберпространстве», они не знают границ, очень часто преступления совершаются, не выходя из дома, с помощью своего персонального компьютера. Кроме того, незаконное копирование информации чаще всего остается необнаруженным, введение в компьютер вируса обычно списывается на непреднамеренную ошибку пользователя, который не смог его «отловить» при общении с внешним компьютерным миром. Да и отношение пострадавших к совершенному против них посягательству не всегда адекватно. Вместо того, чтобы сообщить правоохранительными органам о факте незаконного вмешательства в компьютерную систему, пострадавшие не торопятся этого делать, опасаясь подрыва деловой репутации. Обычно, в качестве потерпевшей стороны от компьютерных преступлений выступают локальные сети, серверы, физические лица.

Следует подчеркнуть, что профессиональные компьютерные преступники под объектом преступления выбирают локальные сети и серверы крупных компаний, в свою очередь «дилетанты» посягают на информацию компьютеров физических лиц и реже «ломают» провайдеров Интернет услуг, как правило, для «бесплатного» доступа в Интернет.

Примечателен тот факт, что потерпевшая сторона, в лице крупных корпораций, являющаяся собственником системы, неохотно сообщает (если сообщает вообще) в правоохранительные органы о фактах совершения компьютерного преступления. А поскольку они составляют большинство, то именно этим можно объяснить высокий уровень латентности компьютерных преступлений.

Кроме того, в раскрытии факта совершения преступления очень часто не заинтересованы должностные лица, в обязанности которых входит обеспечение компьютерной безопасности. Признание факта несанкционированного доступа в подведомственную им систему ставит под сомнение их профессиональную квалификацию, а несостоятельность мер по компьютерной безопасности, принимаемых руководством, может вызвать серьезные внутренние осложнения. Банковские служащие, как правило, тщательно скрывают обнаруженные ими преступления, которые совершены против компьютеров банка, так как это может пагубно отразиться на его престиже и привести к потере клиентов. Некоторые жертвы боятся серьезного компетентного расследования, потому что оно может вскрыть неблаговидную или даже незаконную механику ведения дел.

Есть еще одна проблема, связанная с эффективность расследования компьютерных преступлений и доведения их до суда. Это общественное мнение, которое не считает компьютерные преступления серьезным преступлением вследствие того, что компьютерные преступники, даже если расследование доведено до конца и вынесен приговор суда, отделываются легкими наказаниями, зачастую - условными приговорами. Отсюда - правовой нигилизм, с одной стороны преступников, которые чувствуют себя безнаказанно, а с другой стороны, потерпевших, которые не хотят обращаться в правоохранительные органы с заявлениями о несанкционированном доступе, потому что понимают, что должного наказания для преступников они все равно не добьются.

Можно выделить следующие факторы, влияющие на решение потерпевшей стороны не обращаться в правоохранительные органы по факту совершения компьютерного преступления.

- Некомпетентность сотрудников правоохранительных органов в вопросе установления самого факта совершения компьютерного преступления.

- Учитывая, что в случае уголовного расследования убытки от расследования могут оказаться выше суммы причиненного ущерба, возмещаемого в судебном порядке, многие организации предпочитают ограничиваться разрешением конфликта своими силами, что нередко завершается принятием мер, не исключающих рецидив компьютерных преступлений.

- Боязнь подрыва собственного авторитета в деловых кругах и как результат этого — потеря значительного числа клиентов. Эго обстоятельство особенно характерно для банков и крупных финансово-промышленных организаций, занимающихся широкой автоматизацией своих производственных процессов.

- Неминуемое раскрытие в ходе судебного разбирательства системы безопасности организации, что нежелательно для нее.

- Боязнь возможности выявления в ходе расследования преступления собственного незаконного механизма осуществления отдельных видов деятельности и проведения финансово-экономических операций.

- Выявление в ходе расследования компьютерного преступления причин, способствующих его совершению, может поставить под сомнение профессиональную пригодность (компетентность) отдельных должностных лиц, что в конечном итоге приведет к негативным для них последствиям.

- Правовая и законодательная неграмотность подавляющего большинства должностных лиц в вопросах рассматриваемой категории понятий.

Часто организации имеют весьма далекое представление о реальной ценности информации, содержащейся в их компьютерных системах. Обычно ценность определяется стоимостью ее создания или ее конкурентоспособностью, причем все чаще предпочтение отдается последнему. Диапазон содержащихся в ней данных простирается от производственных секретов и планов до конфиденциальной информации и списков клиентов, которые преступник может использовать с целью шантажа или в других целях. Эта информация имеет различную ценность для собственника и того лица, которое пытается ее получить. Непосредственная стоимость информации оценивается и с учетом затрат на ее сбор, обработку и хранение, а также рыночной ценой. В то же время на нее влияют и некоторые обстоятельства, связанные с совершением компьютерных преступлений. Необходимо также особо подчеркнуть, что успех расследования уголовных дел в сфере компьютерных технологий зависит от правильной организации и планирования.

Список литературы

- Преступления, связанные с использованием компьютерной сети/Десятый конгресс ООН по предупреждению преступности и обращению с правонарушителями //A/CONF. 187/10.

- Доклад X Конгресса ООН по предупреждению преступности и обращению с правонарушителями // Десятый Конгресс ООН по предупреждению преступности и обращению с правонарушителями.

- Васенин В.А. Информационная безопасность и компьютерный терроризм [Электронный ресурс]. - Режим доступа: www.crime-research.ru.

- Киберпреступность и кибертерроризм [Электронный ресурс]. - Режим доступа: www.masiev.com

Об авторе: Казанский национальный исследовательский технический университет им. А.Н. Туполева-КАИ

Казань, Россия

annanikolaeva@bk.ru, tuinbinskaya@inbox.ru

Материалы международной конференции Sorucom 2014 (13-17 октября 2014)

Помещена в музей с разрешения авторов

15 июля 2015